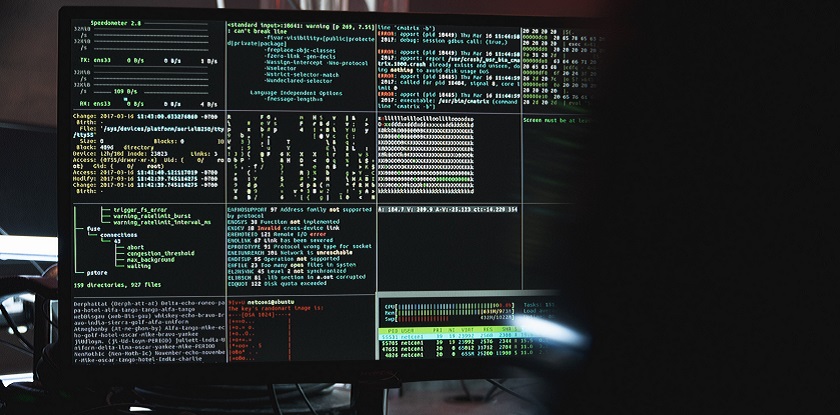

«Ya es bastante malo recibir un aviso de ransomware, no digamos ya tres», dice John Shier, asesor principal de seguridad de Sophos. Una declaración que advierte de una realidad cada vez más habitual, aunque todavía relativamente anecdótica; la de varios ciberataques de ransomware con el mismo objetivo.

Esta situación, investigada dentro del informe “Multiple Attackers: A Clear and Present Danger” de la compañía, supone un nuevo reto para partners de seguridad asi como las propias organizaciones que intentan detener o mitigar todas las amenazas.

De hecho, en el informe se muestra como Hive, LockBit y BlackCat, tres destacadas bandas de ransomware, atacaron consecutivamente la misma red. Los dos primeros ataques se produjeron en dos horas, y el tercero tuvo lugar dos semanas después. Cada banda de ransomware dejó su propia petición de rescate, y algunos de los archivos estaban triplemente encriptados.

«Múltiples atacantes crean un nuevo nivel de complejidad para la recuperación, particularmente cuando los archivos de la red están triplemente encriptados», explica el experto de Sophos.

No es el único caso. Otros casos de ciberataques superpuestos, que fueron de criptominería, troyanos de acceso remoto (RAT) y bots. La mayoría de las infecciones iniciales de los ataques destacados en el informe se produjeron a través de una vulnerabilidad sin parchear, siendo algunas de las más notables Log4Shell, ProxyLogon y ProxyShell, o de servidores de Protocolo de Escritorio Remoto (RDPs) mal configurados y sin seguridad

En el pasado, cuando varios atacantes han tenido como objetivo el mismo sistema, los ataques solían producirse a lo largo de muchos meses o varios años. Los ataques descritos en el informe de Sophos se produjeron con días o semanas de diferencia (en un caso, simultáneamente), y a menudo los distintos atacantes accedieron a la red del objetivo a través del mismo punto vulnerable.

Un cambio de tendencia

Normalmente, los cibercriminales compiten por los recursos, lo que hace más difícil que varios atacantes operen simultáneamente. Los criptomineros normalmente acaban con sus competidores en el mismo sistema, y las RATs actuales suelen destacar la matanza de bots como una característica en los foros de los cibercriminales.

Sin embargo, en el ataque en el que participaron estos tres grupos de ransomware, por ejemplo, BlackCat (el último grupo de ransomware detectado en el sistema) no sólo borró los rastros de su propia actividad, sino que también eliminó la actividad de LockBit y de Hive.

En otro caso, uno de los sistemas fue infectado por el ransomware LockBit. Después, unos tres meses más tarde, los miembros de Karakurt Team, un grupo cibercriminal vinculado a Conti, fueron capaces de aprovechar la puerta trasera creada por LockBit para robar datos y pedir un rescate por ellos.

«En general, los grupos de ransomware no parecen ser abiertamente antagónicos entre sí. De hecho, LockBit no prohíbe explícitamente a sus afiliados trabajar con sus competidores, como se indica en el informe de Sophos», indica Shier. «No tenemos pruebas de colaboración, pero es posible que esto se deba a que los atacantes reconocen que hay un número finito de ‘recursos’ en un mercado cada vez más competitivo. O tal vez crean que cuanta más presión se ejerza sobre un objetivo (es decir, múltiples ataques), más probable será que las víctimas paguen. Tal vez mantengan conversaciones importantes, llegando a acuerdos mutuamente beneficiosos, por ejemplo, en los que un grupo encripta los datos y el otro los exfiltra. En algún momento, estos grupos tendrán que decidir qué opinan de su cooperación (si la adoptan o se vuelven más competitivos) pero, por ahora, el campo de juego está abierto para múltiples ataques de diferentes grupos.»